Die Softwareentwicklung ist im heutigen digitalen Zeitalter für zahlreiche Branchen zu einer Priorität geworden, die Innovation, Effizienz und Zugänglichkeit fördert. Mit dem Wachstum und der Weiterentwicklung der Technologie nehmen jedoch auch Cyberangriffe zu. Daher nimmt das Thema digitale Sicherheit für viele Unternehmen heute ständig an Priorität zu. Im folgenden Artikel werden Sie erfahren, welche Faktoren die Sicherheit in java beeinflussen, welche Schwachstellen Java hat, und welche Best Practices sich bewährt haben, um Java Development sicher zu machen.

Auch wenn die Bewältigung der digitalen Transformation ein wichtiges Thema ist, zeigt der

Accenture-Bericht 2023, dass andere aktuelle Probleme weiterhin Druck auf alle Organisationen ausüben und den Zustand der Unternehmenssicherheit beeinflussen. Seit dem Beginn des russisch-ukrainischen Krieges haben fast alle Unternehmen (97 %) einen Anstieg der Cyber-Bedrohungen festgestellt, die spezifische Maßnahmen erfordern. 51 % der Unternehmen haben ihre Entwicklungs- und Geschäftsrisikoprozesse aktualisiert, und fast die Hälfte hat ihre Fähigkeiten zur Reaktion auf Vorfälle verbessert.

Die Sensibilisierung für Sicherheitsrisiken ist entscheidend. Laut dem

Cisco-Bericht „Cybersecurity Threat Trends 2021” sind Krypto-Mining, Phishing, Ransomware und Trojaner die aktivsten Bedrohungen, deren Zahl sich jeden Monat auf etwa 100 Millionen Vorfälle beläuft. Die Kosten für Schäden durch Cyberkriminalität werden voraussichtlich von 3 Billionen US-Dollar im Jahr 2015 auf 10,5 Billionen US-Dollar im Jahr 2025 ansteigen – Richtig gelesen: Billionen.

Die genannten Statistiken belegen: Unternehmen müssen der Sicherheit ihrer Produkte unbedingt Vorrang einräumen, um das Risiko von Datenschutzverletzungen und die damit verbundenen Folgen zu vermeiden. Dies bedeutet unter anderem, dass Entwickler nicht nur Code erstellen müssen, der funktioniert, sondern auch potenzielle Sicherheitsschwachstellen berücksichtigen müssen, die die Integrität und Vertraulichkeit ihrer Software bedrohen. In diesem Blog-Artikel geben wir Ihnen einige praktische Tipps zur Eindämmung von Bedrohungen in Java-Projekten.

Sichere Programmiersprache – warum ist sie notwendig?

Warum ist die Verwendung einer sicheren Programmiersprache so wichtig? Sie ist eine Schlüsselkomponente jeder erfolgreichen Cybersicherheitsstrategie.

Eine sichere Technologie hat Auswirkungen auf den Schutz von Daten, die Aufrechterhaltung des Vertrauens und die Einhaltung von Vorschriften. Sie ist eine Investition in den langfristigen Erfolg und die Sicherheit des Unternehmens.

Ist Java eine sichere Programmiersprache? Das Sicherheitsniveau einer Programmiersprache hängt davon ab, was wir unter „sicher” verstehen. Keine Programmiersprache ist standardmäßig vollkommen sicher. Unter den vielen verfügbaren Programmiersprachen

bleibt Java jedoch eine solide Wahl für die Entwicklung robuster und skalierbarer Anwendungen.

Es ist so konzipiert, dass es mit zahlreichen integrierten Funktionen wie

Kryptografie, Authentifizierung und Public-Key-Infrastruktur die notwendige Sicherheit bietet, wenn die Codebasis korrekt geschrieben und konfiguriert ist. Um die Sicherheit von Java-Anwendungen zu gewährleisten, müssen Entwickler daher sichere Kodierungspraktiken anwenden, nur vertrauenswürdige Bibliotheken verwenden, alle Eingaben bereinigen und Zugriffskontrollmechanismen implementieren. Mehr über diese Praktiken erfahren Sie später in diesem Artikel.

Wir werden nun analysieren, welche Faktoren die Sicherheit von Java bei der Programmierung von Anwendungen beeinflusst.

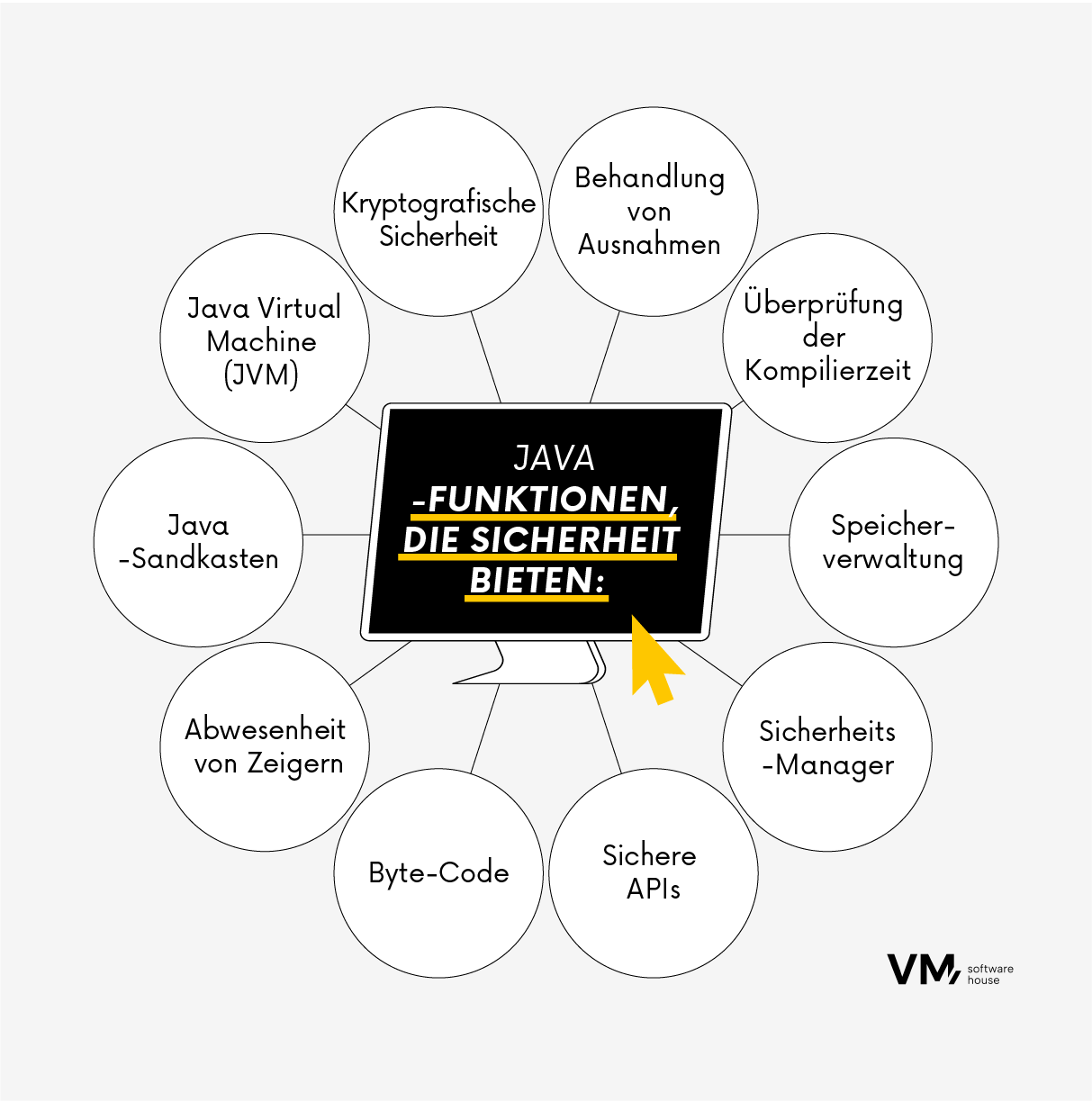

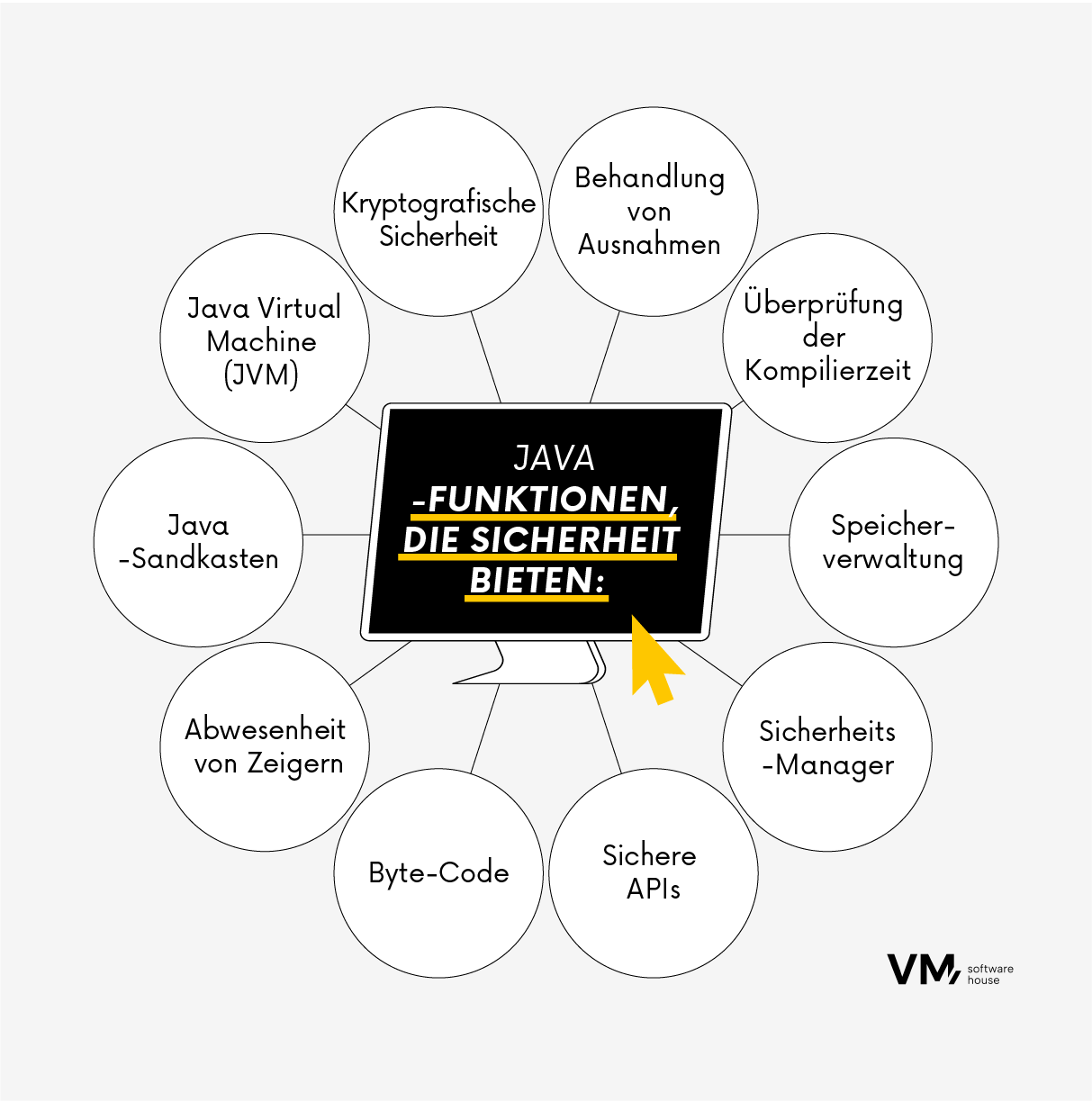

Java-Funktionen, die die Anwendungssicherheit beeinflussen

Java gilt im Allgemeinen als eine sichere Programmiersprache, wenn sie korrekt und gemäß bewährter Sicherheutepraktiken verwendet wird. Wie bei jeder Technologie hängt die Qualität der Software jedoch von verschiedenen Faktoren ab, unter anderem davon, wie sie implementiert, konfiguriert und gewartet wird.

Hier sind einige Gründe, warum Java Programmierung als sichere Technologie gilt:

- Virtuelle Java-Maschine (JVM)

JVM ist ein integraler Bestandteil der Java-Laufzeitumgebung (JRE) und des Java Development Kit (JDK). Sie ermöglicht die Ausführung von Java-Anwendungen auf verschiedenen Hardware-Plattformen ohne Änderungen. Durch die Überprüfung von Byte-Code stellt die JVM sicher, dass das Programm keine unsicheren Operationen ausführt. Dies geschieht durch eine Reihe von Sicherheitsrichtlinien und -regeln, die sicherstellen, dass nur autorisierter Code ausgeführt werden kann und jeder bösartige Code schnell erkannt und blockiert wird.

Die Java-Sandbox bietet eine zusätzliche Sicherheitsebene, indem sie eine isolierte Umgebung für die Ausführung von nicht vertrauenswürdigem Code schafft. Sie bietet in der Regel einen streng kontrollierten Satz von Ressourcen für die Ausführung von Clientprogrammen, wie z. B. begrenzten Festplattenplatz und Speicher.

Grundsätzlich erlaubt die Sandbox nur lokalem Code den vollen Zugriff auf wichtige Systemressourcen, während externer Code (Applet) blockiert wird. Durch die Einhaltung dieser Regeln und Einschränkungen hilft die Java-Sandbox, Systemabstürze durch bösartigen Code oder die Verbreitung von Software-Schwachstellen zu verhindern.

- Keine Unterstützung für Indikatoren

Die Sicherheitsstandards durch Java legen fest, dass Java keine Zeiger unterstützt, die für den unbefugten Zugriff auf nicht autorisierte Operationen zum Lesen oder Schreiben eines Bereichs im Speicher verwendet werden können, was es sicherer macht und vor vielen Fehlerquellen schützt. Dies ist ein wichtiges Sicherheitsmerkmal von Java.

Ein Bytecode-Verifizierer prüft Codefragmente auf illegalen Code, der möglicherweise gegen Objektzugriffsrechte verstößt. Jedes Mal, wenn Sie ein Java-Programm kompilieren, erstellt der Java-Compiler eine Bytecode-Klassendatei, die von der JVM zur Laufzeit auf Korrektheit geprüft wird.

Die Java-Klassenbibliothek verfügt über mehrere sicherheitsrelevante APIs. Dazu gehören kryptographische Algorithmen und Authentifizierungsprotokolle, die eine sichere Kommunikation ermöglichen.

- Java Class Loader Sicherheitsmanager

Der Sicherheitsmanager ist für die Überprüfung der Berechtigung und der Eigenschaften von Klassen zuständig. Er überwacht die Systemressourcen, auf die autorisierte Klassen Zugriff haben. Er kontrolliert auch Socket-Verbindungen. Der Java Class Loader stellt Namespaces für bestimmte Klassen bereit und verwaltet sie, lädt nur die passende Klasse zur Ausführung und der Byte Code Verifier prüft Codefragmente und macht so die Ausführung von Klassen sicher.

Java verwaltet den Speicher automatisch, was als Garbage Collection bekannt ist, so dass Programmierer dies nicht manuell tun müssen. Dieser Prozess fordert automatisch Speicher zurück, der nicht mehr verwendet wird. Dies trägt dazu bei, das Risiko von Speicherlecks und anderen Sicherheitslücken zu verringern.

- Prüfung zur Kompilierzeit

Java ist eine typisierte Sprache, was die Möglichkeit erhöht, Fehler im Zusammenhang mit Typinkompatibilität zu erkennen. Die Kompilierzeitprüfung macht die Anwendung auch sicher und verhindert Systemabstürze.

Die Ausnahmebehandlungsfunktion erhöht die Sicherheit in Java. Eine gut durchdachte Ausnahmebehandlung erhöht die Systemstabilität und verringert das Risiko eines Fehlers (Absturz der Anwendung).

- Kryptografische Sicherheit

Java bietet einen Rahmen für den Zugriff auf und die Implementierung von kryptografischen Funktionen. Der Zugriffsmodifikator hilft bei der Kontrolle des Zugriffs auf beliebige Elemente auf der Grundlage von Benutzerrollen. Dadurch wird sichergestellt, dass nur autorisierte Benutzer auf sensible Daten zugreifen können.

Darüber hinaus umfasst die Java-Sicherheitsarchitektur eine große Anzahl von APIs, Werkzeugen und Implementierungen von häufig verwendeten Sicherheitsalgorithmen, -mechanismen und -protokollen. Sie ermöglicht auch die Implementierung vieler interoperabler Algorithmen oder anderer Sicherheitsdienste.

Welche Faktoren können die Java-Sicherheit schwächen?

Wie bei jeder anderen Sprache hängt die Sicherheit von Java-Anwendungen jedoch auch davon ab, wie sie konzipiert, kodiert und konfiguriert sind. Hier sind einige Faktoren, die sich negativ auf die Sicherheit von Java-Anwendungen auswirken können:

- Fehlkonfiguration: Schlecht konfigurierte Java-Anwendungen oder -Server können Sicherheitsschwachstellen verursachen. Dazu gehören Probleme wie schwache Kennwortrichtlinien, ungeeignete Berechtigungen oder ungesicherte Standardeinstellungen.

- Unsichere Kodierungspraktiken: Wenn Entwickler keine sicheren Kodierungspraktiken anwenden, können Java-Anwendungen für allgemeine Sicherheitslücken wie SQL-Injection, Cross-Site Scripting (XSS) und andere anfällig sein.

- Veraltete Software: Die Verwendung veralteter Java-Versionen oder das Versäumnis, Bibliotheken und Abhängigkeiten von Drittanbietern zu aktualisieren, kann dazu führen, dass Anwendungen mit bekannten Sicherheitslücken behaftet sind. Nutzen Sie stets die aktuelle Version, die alle aktuellen Java Sicherheitprotokolle beeinhaltet.

- Unsachgemäße Eingabevalidierung: Eine unsachgemäße Validierung und Bereinigung von Benutzereingabedaten kann zu Sicherheitslücken führen.

- Mangelnde Sicherheitstests: Unzureichende Sicherheitstests, einschließlich Penetrationstests und Codeüberprüfungen, können dazu führen, dass Sicherheitsschwachstellen unentdeckt bleiben.

- Abhängigkeiten von Drittanbietern: Java-Anwendungen sind häufig auf Bibliotheken und Frameworks von Drittanbietern angewiesen, und Schwachstellen in diesen Komponenten können die Gesamtsicherheit der Anwendung beeinträchtigen.

- Sicherheitsbewußtsein: Der Grad des Sicherheitsbewusstseins und der Fachkenntnisse von Entwicklern und Administratoren spielt ebenfalls eine wichtige Rolle für die Sicherheit von Java-Anwendungen.

Denken Sie daran, dass Java zwar über robuste Sicherheitsfunktionen verfügt, aber dennoch Grenzen hat und von den Entwicklern Verständnis und Maßnahmen verlangt.

Ein Bericht der Enterprise Strategy Group zeigt beispielsweise, dass viele Unternehmen weiterhin Code mit Sicherheitslücken in die Produktion einspeisen. Die Hälfte der Befragten gab an, dass dies in ihrem Unternehmen häufig geschieht, während ein Drittel angab, dass es gelegentlich vorkommt. Die am häufigsten genannten Gründe waren die Einhaltung einer wichtigen Deadline, das vermeintlich geringe Risiko der Schwachstellen oder die zu späte Entdeckung von Fehlern in einem fortgeschrittenen Stadium des Produktveröffentlichungszyklus (45 %).

Sichere Kodierungspraktiken, regelmäßige Aktualisierungen, eine ordnungsgemäße Konfiguration und kontinuierliche

Sicherheitstests sind für die Anwendungssicherheit unerlässlich, weshalb es wichtig ist, Sicherheitstests so früh wie möglich in den Entwicklungsprozess zu integrieren. Es ist jedoch auch wichtig, realistisch zu sehen, dass die Freigabe von anfälligem Code nicht immer ein Zeichen dafür ist, dass es kein gutes Sicherheitsprogramm gibt, sondern dass dies aus verschiedenen Gründen geschehen kann, z. B. wenn Sicherheitstests nicht alle Fehler aufdecken.

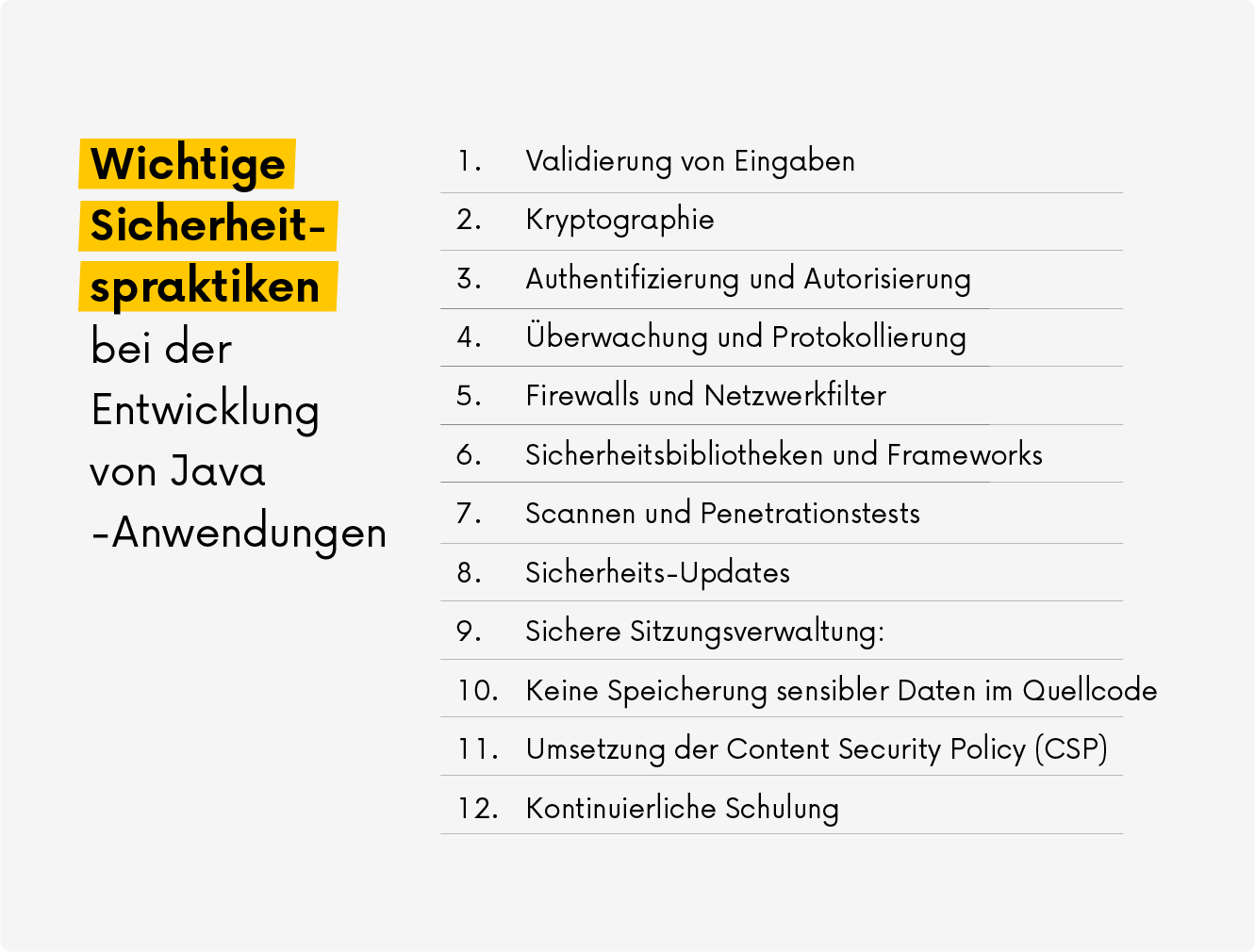

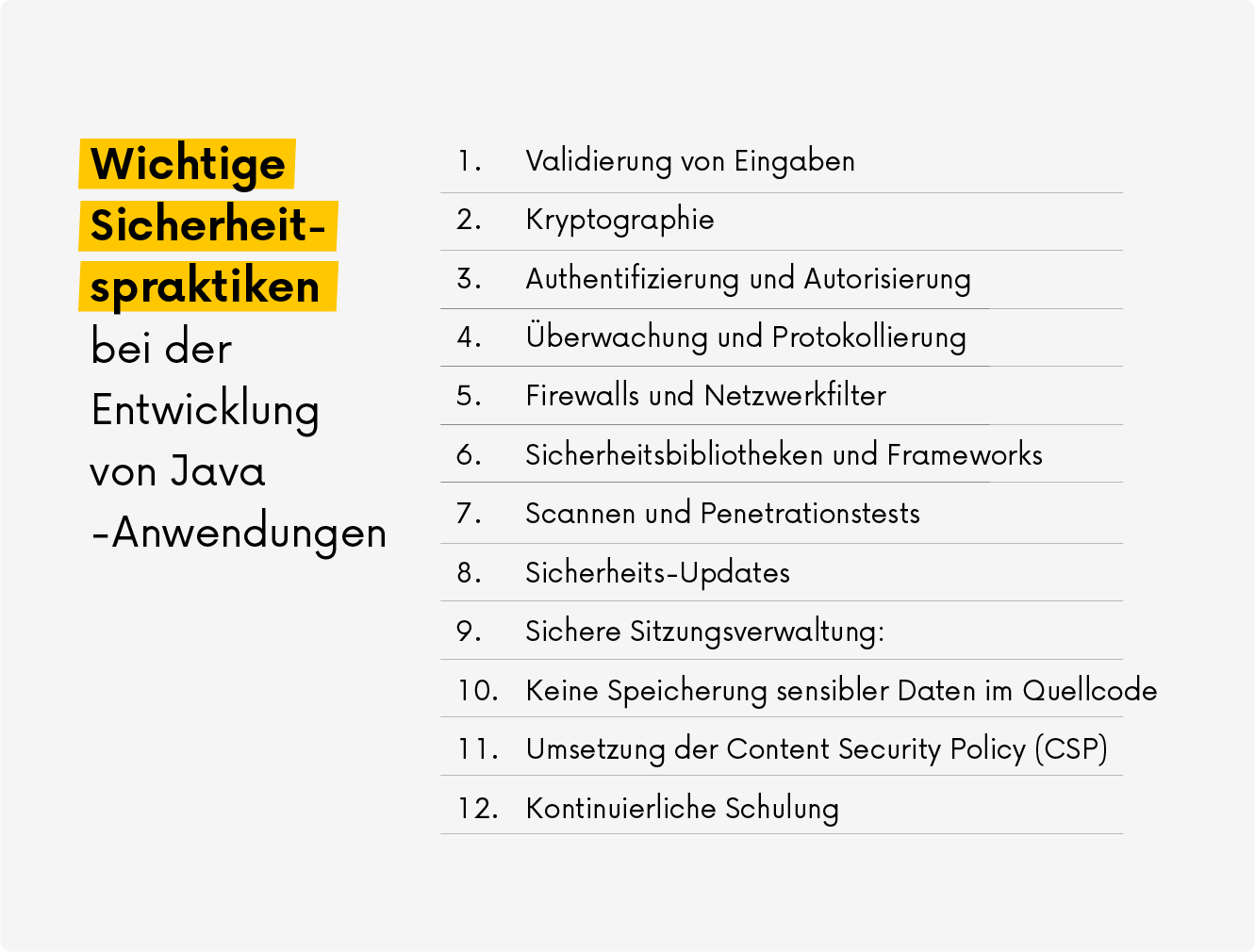

Was muss ich tun, um meine Java-Anwendungen sicher zu machen? – 12 best practices in der Java Programmierung

1. Validierung der Eingabedaten

Java-Entwickler sollten eine starke Eingabevalidierung implementieren, um sicherzustellen, dass die von Benutzern oder externen Quellen empfangenen Daten sicher und frei von potenziellen Sicherheitslücken wie SQL-Injection oder Cross-Site Scripting (XSS) sind. Diese können durch die Verwendung von Abfrageparametern verhindert werden. Zu diesem Zweck empfiehlt es sich, Bibliotheken oder Frameworks zur Eingabevalidierung wie

OWASP ESAPI zu verwenden.

2. Kryptographie

Java bietet robuste Bibliotheken für die Implementierung von Ver- und Entschlüsselung, die dazu beitragen, sensible Daten während der Übertragung oder Speicherung vor Abhörung zu schützen. Dabei werden kryptografische Hashing-Algorithmen verwendet, die es Entwicklern ermöglichen, Passwörter sicher zu speichern und ihre Authentizität zu überprüfen, ohne das eigentliche Passwort preiszugeben.

3. Authentifizierung und Autorisierung

- Authentifizierung: Java-Frameworks wie Spring Security oder Apache Shiro können verwendet werden, um starke Benutzerauthentifizierungsmechanismen zu implementieren und sicherzustellen, dass nur autorisierte Benutzer auf sensible Ressourcen zugreifen können. Implementieren Sie starke Authentifizierungsmechanismen, um die Identität der Benutzer zu überprüfen, z. B. die Zwei-Faktor-Authentifizierung (2FA).

- Autorisierung: Die auf Rollen oder Attributen basierende Zugriffskontrolle bestimmt, wer bestimmte Aktionen durchführen oder auf bestimmte Daten zugreifen darf. Sie stellt sicher, dass Benutzer nur auf die Ressourcen zugreifen können, für die sie eine Zugangsberechtigung haben.

4. Überwachung und Aufzeichnung

Java-Anwendungen können Sicherheitsereignisse und Anomalien protokollieren. Tools wie Protokollanalysesysteme können verwendet werden, um ungewöhnliche Muster und potenzielle Sicherheitsverletzungen zu erkennen. Intrusion-Detection-Systeme (IDS) werden wiederum zur Erstellung benutzerdefinierter IDS-Lösungen oder zur Integration in bestehende Lösungen verwendet, um den Netzwerkverkehr und das Systemverhalten auf Anzeichen von Cyberangriffen zu überwachen.

Java-basierte Schwachstellen-Scan-Tools und

Penetrationstest-Frameworks können verwendet werden, um Schwachstellen in Java-Anwendungen zu identifizieren und zu beseitigen, bevor Angreifer sie ausnutzen.

5. Netzwerksicherheit: Firewalls und Netzwerkfilter

Mit Java lassen sich Firewalls und Filter konfigurieren und verwalten, um den Datenverkehr zu kontrollieren und potenziell bösartige Anfragen zu blockieren. Es unterstützt auch SSL/TLS-Protokolle für die sichere Datenübertragung im Netzwerk, so dass die Netzwerkkommunikation verschlüsselt und vor Abhörung geschützt ist.

6. Sicherheitsbibliotheken und Frameworks

Java verfügt über verschiedene Sicherheitsbibliotheken und Frameworks wie Bouncy Castle und OWASP Java Encoder, die fertige Lösungen für gängige Sicherheitsaufgaben wie Kryptografie und Ein-/Ausgabevalidierung bieten. Zu diesen Arbeiten gehört beispielsweise die Einhaltung sicherer Codierungspraktiken, wie die Verwendung vorbereiteter Anweisungen für Datenbankabfragen und die Ersetzung von Sonderzeichen, damit die Daten des Benutzers keinen ausführbaren Code darstellen.

7. Scannen und Testen von Schwachstellen

Java-basierte Schwachstellen-Scan-Tools und Penetrationstest-Frameworks wie OWASP Dependency-Check oder Snyk können eingesetzt werden, um Schwachstellen in Java-Anwendungen zu erkennen und zu beseitigen, bevor Angreifer sie ausnutzen. Regelmäßiges Scannen von Abhängigkeiten kann helfen, bekannte Sicherheitslücken zu erkennen und zu beheben.

8. Sicherheitsaktualisierungen und Patch-Management

Java-Anwendungen sollten mit Sicherheits-Patches und -Updates auf dem neuesten Stand gehalten werden, um sicherzustellen, dass bekannte Sicherheitslücken schnell behoben werden. Dies erfordert die Durchführung regelmäßiger Sicherheitsaudits und Code-Reviews, um Sicherheitslücken in Ihrer Codebasis zu identifizieren und zu beseitigen. Es ist auch eine gute Idee, eine angemessene Fehlerbehandlung zu implementieren und zu vermeiden, dass sensible Informationen in Fehlermeldungen offengelegt werden, die für Angreifer nützlich sein könnten.

9. Sichere Sitzungsverwaltung

Die sichere Sitzungsverwaltung schützt die Sitzungen der Benutzer. Sie erfordert die Verwendung sicherer Cookies, die Einstellung geeigneter Sitzungszeitüberschreitungen und die Neugenerierung von Sitzungs-IDs bei der Anmeldung.

10. Vermeiden Sie das Festschreiben von Passwörtern

Sie sollten keine sensiblen Informationen wie API-Schlüssel, Kennwörter oder Verschlüsselungsschlüssel im Quellcode speichern. Es ist besser, für die Verwaltung sensibler Daten Umgebungsvariablen oder Konfigurationsdateien mit entsprechender Zugriffskontrolle zu verwenden.

11. Inhaltssicherheitspolitik (CSP)

Die Implementierung von CSP-Headern zielt darauf ab, das Risiko von XSS-Angriffen zu verringern, indem festgelegt wird, welche Inhaltsquellen geladen und ausgeführt werden können. So ist es beispielsweise sinnvoll, HTTP-Sicherheits-Header wie Content Security Policy (CSP), Strict Transport Security (HSTS) und X-Content-Type-Options zu setzen.

12. Bildung und Ausbildung

Java-Entwickler sollten gut in sicheren Programmierpraktiken und im Bewusstsein für Cybersicherheit geschult sein, um potenzielle Bedrohungen zu verstehen und bewährte Verfahren zu deren Abschwächung zu kennen.

Durch die Nutzung der Java-Funktionen und die Integration von Sicherheitspraktiken in den gesamten Entwicklungszyklus können Unternehmen Cyberangriffe effektiv erkennen, verhindern und abschwächen und so den allgemeinen Sicherheitsstatus ihrer Java-Anwendungen und -Systeme verbessern.

Beliebte Java-Sicherheitstools

Welche Tools machen Java-Anwenfungen und -systeme sicherer? Hier finden Sie eine Liste:

OWASP Java Encoder ist eine Bibliothek, die häufige Sicherheitslücken in Webanwendungen im Zusammenhang mit der Validierung von Eingaben und der Kodierung von Ausgaben verhindert. Sie hilft beim Schutz vor Cross-Site Scripting (XSS) und anderen Injektionsangriffen, indem sie Benutzereingaben verschlüsselt und deren sichere Anzeige in Webanwendungen gewährleistet.

Beschreibung: Spring Security, Teil des

Spring Frameworks, ist ein umfassendes Sicherheits-Framework für Java-Anwendungen. Es bietet zahlreiche Funktionen, darunter Authentifizierung, Autorisierung, Sitzungsverwaltung und Schutz vor gängigen Sicherheitsbedrohungen. Integration in das Spring-Ökosystem: Es lässt sich nahtlos in andere Spring-Komponenten integrieren und ist damit eine ausgezeichnete Wahl für Entwickler, die das Spring Framework zur Erstellung von Webanwendungen verwenden.

Spring Security wird häufig in Java-Webanwendungen, einschließlich Spring-basierten Anwendungen, verwendet, um Endpunkte zu sichern, den Zugriff auf Ressourcen zu kontrollieren und Authentifizierungs- und Autorisierungsregeln durchzusetzen.

Dies sind nur einige der Bibliotheken und Frameworks, die eine wesentliche Rolle bei der Stärkung der Sicherheit von Java-Anwendungen spielen, indem sie verschiedene Sicherheitsprobleme angehen, von Kryptographie und Eingabevalidierung bis hin zu Authentifizierung und Autorisierung. Entwickler können je nach ihren spezifischen Sicherheitsanforderungen und Projektbedürfnissen die am besten geeigneten auswählen.

Zusammenfassung

Die Gewährleistung der digitalen Sicherheit ist ein fortlaufender Prozess, daher ist es wichtig, sich über die neuesten Bedrohungen und bewährten Verfahren auf dem Laufenden zu halten. Überwachen und testen Sie Ihre Anwendung regelmäßig auf Sicherheitslücken; so sind Sie darauf vorbereitet, schnell und effektiv auf potenzielle Bedrohungen zu reagieren.